Comprehensive Curricula دورة كاملة

منهج تقني متكامل شرح مفصل للمنهاج مبادئ وأساسيات أمن المعلومات والأمن السيبراني Comprehensive Curriculum Gain in-depth knowledge of cyber security

Focused Instruction شرح مكثف

محتوى تعليمي مصمم لاستعراض وتوضيح كافة الأهداف والمحاور المطلوبة باللغة العربية Educational content designed to review and clarify all required objectives and domains in Arabic

Structured Knowledge منهجية مكثفة

تركيز على فهم أطر العمل والمفاهيم الأمنية اللازمة لفهم البنية التحتية الحديثة Foundational Knowledge A deep dive into the security frameworks and concepts required to understand modern infrastructure.

About the Course عن الدورة

تستعرض هذه الدورة المبادئ الأساسية للأمن السيبراني وركائز حماية الشبكات والأنظمة، مع تقديم شرح مفصل لأنواع التهديدات السيبرانية وأساليب الهجوم المختلفة واستراتيجيات التصدي لها. يتناول المحتوى الجوانب التقنية المتعلقة بجدران الحماية وأنظمة كشف التسلل وتقنيات التشفير، بالإضافة إلى آليات إدارة الهوية والوصول (IAM). كما تغطي الدورة محاور الحوكمة الأمنية وإدارة المخاطر وإجراءات الامتثال للمعايير الدولية، مع تسليط الضوء على التشريعات والقوانين والسياسات المنظمة للمجال، مما يوفر قاعدة معرفية صلبة للمهنيين الراغبين في اكتساب الأسس العلمية اللازمة للتخصص في أمن المعلومات

فهم شامل لمبادئ الأمن السيبراني وأساسيات حماية الشبكات والأنظمة

.

التعرف على التهديدات السيبرانية وأساليب الهجوم المختلفة وكيفية التصدي لها

.

التعرف على جدران الحماية، وأنظمة كشف التسلل، وتقنيات التشفير

.

إدارة الهوية والوصول، والسياسات الأمنية، وإجراءات الامتثال والمعايير الدولية.

.

التشريعات والقوانين والمعايير والسياسات والاجراءات

.

إدارة المخاطر والحوكمة الأمنية والامتثال

.

.png)

Prerequisites | متطلبات الدورة

ماهي متطلبات المنهج؟

معرفة أساسية في تكنولوجيا المعلومات والشبكات

أنظمة التشغيل والشبكات

فهم أساسي لأنظمة التشغيل والشبكات والبروتوكولات الأساسية

مصادر تسهل عملية استيعاب المنهج

يُفضل أن يكون لدى المتعلم خبرة أو شهادة معادلة لشهادة Network+ أو CCNA

Meet your instructor

أنا عبدالله العماني، مدرب تقني مستقل متخصص في أنظمة لينكس والشبكات. شغفي هو تبسيط المناهج التقنية وتطوير محتوى يختصر عليك الطريق من تعقيد الكتب والتوثيق الرسمي إلى التطبيق الفعلي. كمدرب قضى وقته في تدريس تقنية المعلومات، هدفي هو توفير بيئة تعليمية واضحة ومنظمة، نركز فيها على الأساسيات اللي يحتاجها أي شخص يبي يتقن التعامل مع الأنظمة والشبكات دعمك المستمر يساهم في تطوير الدورات مستقبلا شكرا لدعمكم المستمر Hi, I'm Abdullah Alomani, Independent IT professional specializing in Linux systems and Networking. As a curriculum developer, I design technical content that bridges the gap between complex documentation and practical implementation. With a background in technical consulting and systems administration, I provide structured, direct learning environments focused on the core pillars of IT infrastructure

Course Curriculum

-

1

CompTIA Security+ v7

- اشعار مهم || Important Notice Free preview

-

(Included in full purchase)

Course Slides | سلايدات الدورة هنا

- Lesson 1: Fundamental Security Concepts Free preview

-

(Included in full purchase)

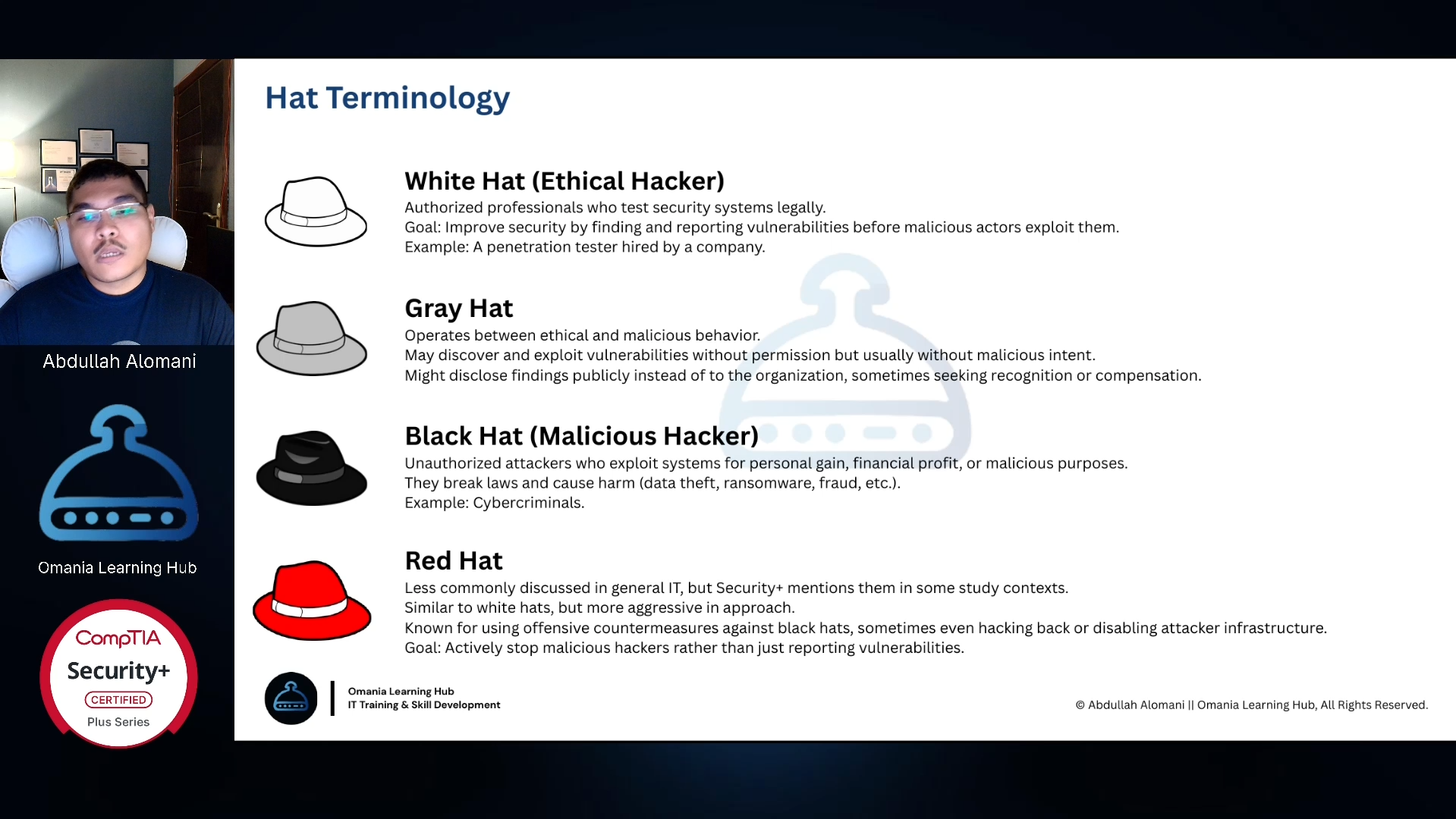

Lesson 2: Compare Threat Types

-

(Included in full purchase)

Lesson 3: Explain Cryptographic Solutions || Module (1)

-

(Included in full purchase)

Lesson 3: Explain Cryptographic Solutions || Module (2)

-

(Included in full purchase)

Lesson 3: Explain Cryptographic Solutions || Image Steganography, Hash Check

-

(Included in full purchase)

Lesson 4: Implement Identity and Access Management || Module (1)

-

(Included in full purchase)

Lesson 4: Implement Identity and Access Management || Module (2)

-

(Included in full purchase)

Lesson 5: Secure Enterprise Network Architecture || Module (1)

-

(Included in full purchase)

Lesson 5: Secure Enterprise Network Architecture || Module (2)

-

(Included in full purchase)

Lesson 5: Secure Enterprise Network Architecture || Module (3)

-

(Included in full purchase)

Lesson 5: Secure Enterprise Network Architecture || Module (4)

-

(Included in full purchase)

Lesson 5: Notice || اشعار هام

-

(Included in full purchase)

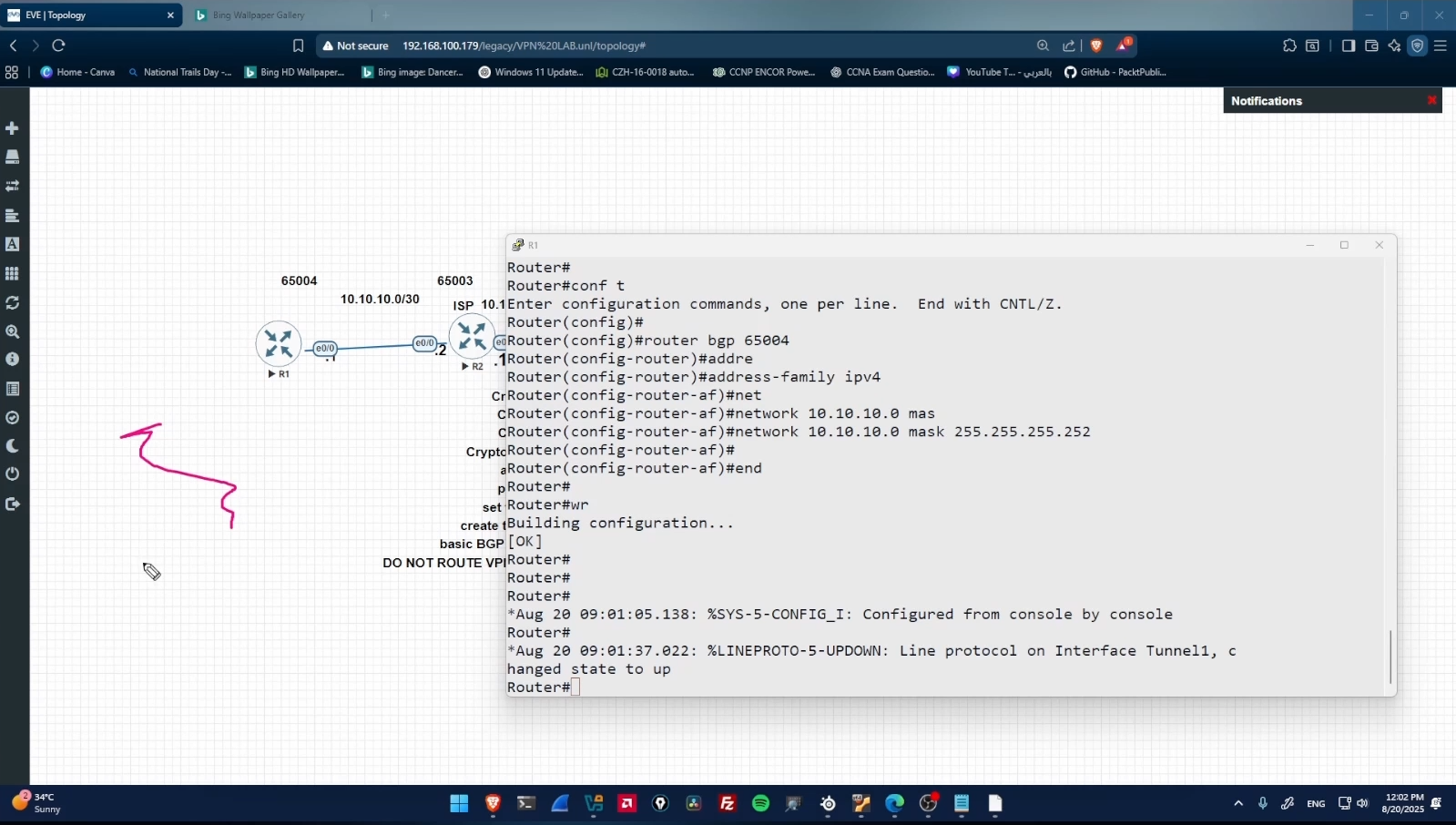

Lesson 5: Secure Enterprise Network Architecture IPSec LAB | Cisco Systems

-

(Included in full purchase)

Lesson 6: Secure Cloud Network Architecture || Module (1)

-

(Included in full purchase)

Lesson 6: Secure Cloud Network Architecture || Module (2)

-

(Included in full purchase)

Lesson 6: Secure Cloud Network Architecture || Module (3)

-

(Included in full purchase)

Lesson 7: Explain Resiliency and Site Security Concepts || Module (1)

-

(Included in full purchase)

Lesson 7: Explain Resiliency and Site Security Concepts || Overwrite On Linux LAB

-

(Included in full purchase)

Lesson 7: Explain Resiliency and Site Security Concepts || Module (2)

-

(Included in full purchase)

Lesson 7: Explain Resiliency and Site Security Concepts || Module (3)

-

(Included in full purchase)

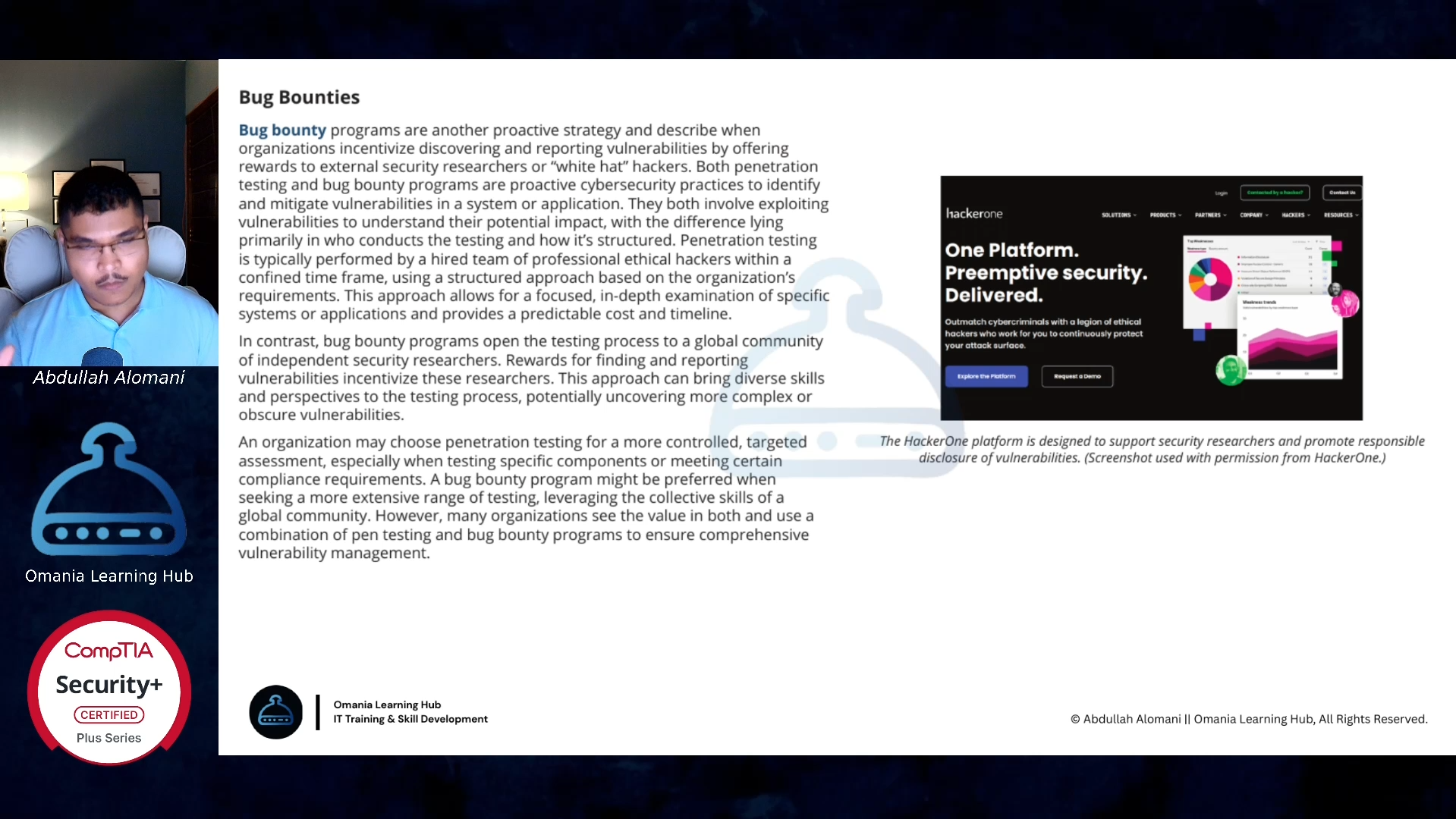

Lesson 8: Explain Vulnerability Management || Module (1)

-

(Included in full purchase)

Lesson 8: Explain Vulnerability Management || Module (2)

-

(Included in full purchase)

Lesson 8: Explain Vulnerability Management || Module (3)

-

(Included in full purchase)

Lesson 9: Evaluate Network Security Capabilities || Module (1)

-

(Included in full purchase)

Lesson 9: Evaluate Network Security Capabilities || Module (2)

-

(Included in full purchase)

Lesson 10: Assess Endpoint Security Capabilities || Module (1)

-

(Included in full purchase)

Lesson 10: Assess Endpoint Security Capabilities || Linux File Permissions LAB

-

(Included in full purchase)

Lesson 10: Assess Endpoint Security Capabilities || Module (2)

-

(Included in full purchase)

Lesson 11: Enhance Application Security Capabilities || Module (1)

-

(Included in full purchase)

Lesson 11: Enhance Application Security Capabilities || Module (2)

-

(Included in full purchase)

Lesson 12: Explain Incident Response and Monitoring Concepts || Module (1)

-

(Included in full purchase)

Lesson 12: Explain Incident Response and Monitoring Concepts || Module (2)

-

(Included in full purchase)

Lesson 12: Explain Incident Response and Monitoring Concepts || Module (3)

-

(Included in full purchase)

Lesson 13: Analyze Indicators of Malicious Activity || Module (1)

-

(Included in full purchase)

Lesson 13: Analyze Indicators of Malicious Activity || Module (2)

-

(Included in full purchase)

Lesson 14: Summarize Security Governance Concepts

-

(Included in full purchase)

Lesson 15: Explain Risk Management Processes | Module (1)

-

(Included in full purchase)

Lesson 15: Explain Risk Management Processes | Module (2)

-

(Included in full purchase)

Lesson 16 GOODBYE!: Summarize Data Protection and Compliance Concepts | في رعاية الله

Ready to Enhance Your Cyber Security Skills?

Enroll now to access expert instruction, comprehensive curriculum, and certification preparation.

$60.00